|

|

復制代碼 代碼如下:

/* php防注入跨站V1.0

在您的頁面頂部添加: require(“menzhi_injection.php”);

即可實現通用防止SQL注入,以及XSS跨站漏洞。

##################缺陷以及改進##################

程序還有很多缺陷,希望大家能幫助改進

##################參考以及鳴謝##################

Neeao'ASP SQL通用防注入程序 V3.0

部分代碼參考自Discuz!

*/

error_reporting(0);

define('MAGIC_QUOTES_GPC', get_magic_quotes_gpc());

$menzhi_injection="'|;|and|(|)|exec|insert|select|delete|update|count|*|%|chr|mid|master|truncate|or|char|declare";

$menzhi_injection = explode("|",$menzhi_injection);

foreach(array('_GET', '_POST', '_COOKIE','_REQUEST') as $_request) {

foreach($$_request as $_key => $_value) {

//$_value = strtolower($_value);

$_key{0} != '_' && $$_key = daddslashes($_value);

foreach($menzhi_injection as $kill_key => $kill_value) {

if(substr_count($_value,$kill_value)>0) {

echo "";

unset($_value);

exit();

}

}

//echo "

".$_value;

}

}

function daddslashes($string) {

if(!MAGIC_QUOTES_GPC) {

if(is_array($string)) {

foreach($string as $key => $val) {

$string[$key] = daddslashes($val);

}

} else {

$string = addslashes($string);

}

}

$string = preg_replace('/&((#(/d{3,5}|x[a-fA-F0-9]{4}));)/', '&//1',str_replace(array('&', '"', '<', '>'), array('&', '"', '<', '>'), $string));

return $string;

}

?>

使用說明

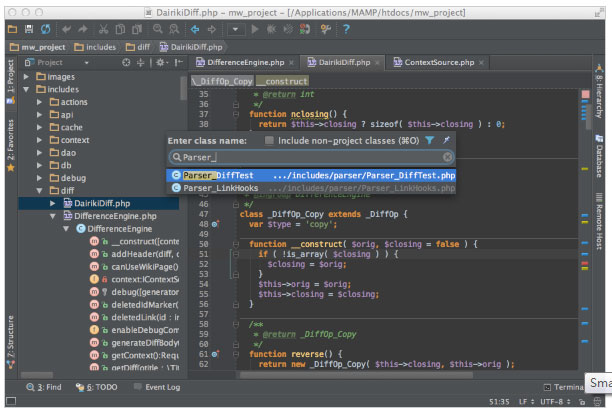

在您的頁面頂部添加:“require(“menzhi_injection.php”);” , 即可實現通用防止SQL注入,以及XSS跨站漏洞。調用本程序,我們使用require() 而不使用include() ,因為require()調用文件如果出錯,將終止程序運行,include()并不理會。并且require()調用文件時,程序一運行,會先調用外本文件。而inculde()則是運行到該行時才開始執行。基于函數特性,我們選擇require()。 您還可以根據實際需要自行增加或者刪除$menzhi_injection變量中的過濾字符,來達到更好的防御效果。 再者您可以自行修改代碼,或許會有有意外收獲。普通注射都可以防御,以下測試僅供調侃,下面是對一句話木馬的測試效果:

嘿嘿,動心了就在您的頁面頂部調用吧。記住是“require(“menzhi_injection.php”);”哦。這只是提起大家興趣的噱頭,請自行測試吧。

缺陷以及待改進

由于此程序只是外部調用,只是處理了外部提交的變量,并沒有對您的應用程序作系統分析,所以存在很多局限性,請謹慎使用。 對于使用GBK編碼的程序,還存在雙字節編碼漏洞風險,本程序雖然可以處理該漏洞。但遏制這些漏洞,還是需要從根源做起。需要處理數據庫連接文件,我們可以添加 character_set_client=binary 。Discuz!7.0的數據庫連接類db_mysql.class.php寫的就非常不錯,大家可以參考借鑒。當然這些并不是這個小程序所能涉及到的范疇。

而且此程序并沒有過濾 $_SERVER $_ENV $_FILES系統變量。比如對于$_SERVER['HTTP_X_FORWARDED_FOR']系統獲取IP時,黑客可以通過劫持修改HTTP原始請求包來更改其值,本程序是可以處理這些漏洞。但是作為程序員我們需要的是從根源就對外部變量處理,防患于未然,未雨綢繆吧。

程序很潦草,歡迎大家測試使用,有什么意見建議直接聯系我吧。

結束語

最后祝大家學習有成,工作順利,向所有辛勤工作的phpers致敬。

php技術:php 應用程序安全防范技術研究,轉載需保留來源!

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯系我們修改或刪除,多謝。